Informationssicherheit

Lernen Sie einige Funktionen des Moduls Informationssicherheit kennen.

ISO 27001, IT-Grundschutz & TISAX

Im Modul Informationssicherheit stehen Ihnen Funktionen zur Umsetzung eines Informationssicherheitsmanagementsystems (ISMS) zur Verfügung.

Wenn Sie zuvor bereits mit dem Modul Datenschutz gearbeitet haben, müssen Sie die relevanten Assets (Hardware, Anwendungen, Räume, Netzwerke, Geschäftsprozesse etc.) nicht erneut erfassen. Sie können die vorhandenen Assets um weitere Angaben ergänzen, die für ein ISMS relevant sind, zum Beispiel Schutzbedarfe oder Risikoanalysen.

Es stehen derzeit folgende Managementsysteme zur Auswahl:

-

ISO 27001,

-

IT-Grundschutz und

-

TISAX.

Sie können (natürlich) mehrere ISMS anlegen, zwischen denen dann gewechselt werden kann.

Für die Anforderungen der ISO 27001 stehen Ihnen Mustertexte für die Umsetzungsbeschreibungen zur Verfügung, die Sie einfach übernehmen und anpassen können.

Außerdem können Sie sich zu jedem Normeintrag die passenden Bausteine des IT-Grunddschutzes anzeigen lassen, die viele Hinweise zur Umsetzung enthalten.

Bei Anforderungen und Maßnahmen können Sie die Kosten der Umsetzung angeben und mit dem Budget (siehe weiter unten) abstimmen.

Bei den Maßnahmen können Sie u.a. auf die Vertragsverwaltung und das Rechtskataster zugreifen.

Risikoanalyse und -behandlung

Das Standard-Datenschutzmodell 3.0 (SDM 3.0) stellt eine Methodik dar, mit der Sie technische und organisatorische Maßnahmen (TOM) auswählen und bewerten können, damit die Vorgaben der DS-GVO eingehalten werden.

Für jedes Asset können Sie eine Risikoanalyse durchführen, wozu Sie Bedrohungen und Schwachstellen angeben und geeignete Gegenmaßnahmen ergreifen.

Wenn Sie auch das Modul Notfallmanagement einsetzen, können Sie bei jeder Bedrohung die Relevanz angeben: Informationssicherheit und/oder Notfallmanagement.

Bei den Gegenmaßnahmen können Sie auf die Maßnahmen der angelegten Management-systeme (z.B. ISO 27002) und die TOM zurückgreifen.

Sie können die Kosten der Risikobehandlung erfassen, die in die Budgetierung einfließen.

Strukturanalyse & Stakeholderanalyse

In der Strukturanalyse (SA) können Sie die Zusammenhänge und Abhängigkeiten zwischen den einzelnen Assets visualisieren und dadurch die Schutzbedarfe verständlicher ermitteln.

Wenn Sie das Modul Notfallmanagement einsetzen, können Sie entweder die gleiche SA verwenden oder eine vollständig eigenständige SA erstellen.

In der Stakeholderanalyse betrachten Sie die relevanten Interessengruppen.

Dabei geben Sie unter anderen deren Interesse und Einfluss an und wie diese Gruppen jeweils zu behandeln sind.

Die Stakeholderanalyse können Sie in mehreren Charts auch grafisch darstellen lassen.

Budgetplanung

Jeder Anforderung und Maßnahme können Sie ein Budget für die Umsetzung zuweisen.

Innerhalb der Anforderungen und Maßnahmen können Sie die konkreten Kosten angeben, die dann wiederum in der Budgetplanung erscheinen.

Die Kosten werden nach einmaligen, wiederkehrenden und optionalen Kosten getrennt.

In der Budgetplanung können Sie ein Gesamtbudget vorgeben und sehen die geplanten Kosten der einzelnen Anforderungen und Maßnahmen, die Sie hier auch freigeben können.

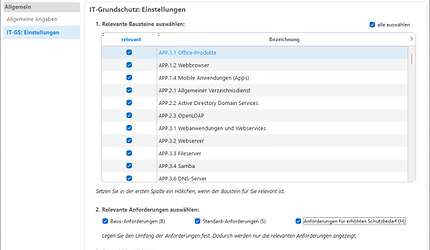

IT-Grundschutz

Bei der Umsetzung eines ISMS auf Basis von IT-Grundschutz können Sie den gewünschten Umfang (Basis, Standard, erhöhter Schutzbedarf) festlegen und die benötigten Bausteine auswählen.

Diese Auswahl ist jederzeit anpassbar, mehrere ISMS mit unterschiedlichem Umfang sind möglich.

Jede Anforderung bzw. Maßnahme des IT-Grundschutzes ist mit den korrespondierenden Einträgen der ISO 27001 verknüpft.

Sie können sich zu jeder Anforderung oder Maßnahme der ISO 27001 die passenden Bausteine des IT-GS anzeigen lassen (und umgekehrt), die viele Informationen zur Umsetzung enthalten.

TISAX

Auch bei TISAX können Sie den benötigten Funktionsumfang (Prüfziele) festlegen, die Darstellung orientiert sich am offiziellen TISAX-Teilnehmerhandbuch.

Den Umfang können Sie jederzeit anpassen. Sie können mehrere ISMS auf Basis von TISAX mit unterschiedlichem Umfang für einzelne Standorte anlegen.

Alle Angaben können automatisiert mit der für die Zertifizierung geforderten Excel-Mappe abgeglichen werden (schreibend und lesend).

Für die Bearbeitung der TISAX-Anforderungen stehen zusätzliche Fenster zur Verfügung, die die Besonderheiten (bspw. den Reifegrad) berücksichtigen.

Lizenzmanagement

Mit der Lizenzverwaltung können Sie die vorhandenen Softwarelizenzen verwalten, um einen Überblick zu erhalten, ob Sie möglicherweise zu viele oder zu wenige Lizenzen haben. Außerdem ist der Nachweis gültiger Lizenzen eine Anforderung der ISO 27001.

Sie können das Lizenzmanagement für einzelne Software-Datensätze aktivieren und dann sowohl Lizenzkäufe erfassen als auch Lizenzverbraucher angeben.

Bei Lizenzkäufen können Sie auf Daten der Vertragsverwaltung zurückgreifen oder beliebige externe Dokumente hinterlegen.

Sie können Lizenzen an erfasste Hardware („Device“) oder Mitarbeiter („User“) zuweisen. Außerdem können Sie Lizenzpools („Pool“) und -abonnements („Subscription“) verwalten. Es werden auch Wartungslizenzen berücksichtigt.

Einige Komfortfunktionen erlauben bspw. die Zuweisung von Lizenzen an mehrere Hardware oder Mitarbeiter auf einmal. Sie können Lizenzverbraucher in neue Versionen umhängen oder komplette Lizenzversionen mitsamt den Verbrauchern duplizieren.

Eine Auswertung stellt Ihnen die Lizenzen in tabellarischer und grafischer Form dar.

Wenn Sie in den Arbeitsbereichen der Hardware oder Mitarbeiter einen Datensatz auswählen, dann sehen Sie direkt die zugewiesenen Lizenzen.

Das Modul Datenschutz ist Bestandteil des Moduls Informationssicherheit.

Mehr Informationen über das Modul Notfallmanagement finden Sie hier.

Informationen zur Bedienung und allgemeinen Funktionen finden Sie unter "Allgemeine Informationen".

Informationen zu den verfügbaren Assetklassen finden Sie unter "Assetverwaltung".